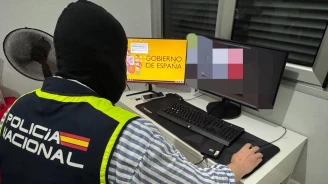

El sistema operativo que imita a Android y aleja a la Policía de los hackers: comunicación cifrada

Este sistema no necesita aplicaciones de Google, lo que deja a la Policía sin pistas para atrapar a los “tramposos”

hacker

Publicado el

2 min lectura

Hoy en día, por desgracia, la delincuencia sigue siendo un problema. Ahora bien, si hablamos en concreto de la ciberdelincuencia, la situación es algo diferente y confusa para el público general, pero no menos trascendente.

Sin ir más lejos, los datos de los últimos años son demoledores. El Ministerio del Interior identificó 50.000 ciberdelitos en 2011, mientras que los datos del 2023 se han multiplicado por 9, llegando hasta los 450.000.

En definitiva, si la situación ya era difícil para la policía, con la llegada del sistema operativo

Graphene OS, la situación pasa a ser casi irreversible.

El sistema operativo indescifrable

La principal característica de este sistema operativo es la comunicación cifrada. Se refiere a la acción de codificar un mensaje o texto utilizando una clave secreta, de manera que solo el destinatario con la clave pueda entender el mensaje original. En otras palabras, es un método para proteger la información haciendo que sea ilegible para aquellos que no tienen la clave o el código para descifrarlo. Definición de la RAE.

En otras palabras ,la utilidad de las escuchas telefónicas tradicionales ha caído en picado. Los “hackers” ya no dejan huella en su camino y la única posible solución: los troyanos, ralentiza la investigación, ya que pone en el aire el debate moral sobre los derechos humanos y la Ley de Protección de datos.

Los troyanos se utilizan para acceder a toda la información que una persona guarda en su móvil. Como Caballo de Troya se hace pasar por inofensivo, pero permite controlar a distancia el dispositivo infectado.

móvil hackeado

¿ Por qué los smartphones Google Pixel son los únicos compatibles?

El sistema operativo Graphene OS solo es accesible para los teléfonos Google Pixel por tres específicos motivos. La primera característica es la integración de un chip especial( Titan 1 o Titan 2). Por otro lado, permite bloquear el teléfono tras la instalación del sistema operativo. Por último, estos móviles reducen el “bloatware”. Muchos móviles tienen programas de fábrica que espían, poniendo en riesgo la privacidad que tanto buscan los ciberdelincuentes.

TE podría interesar

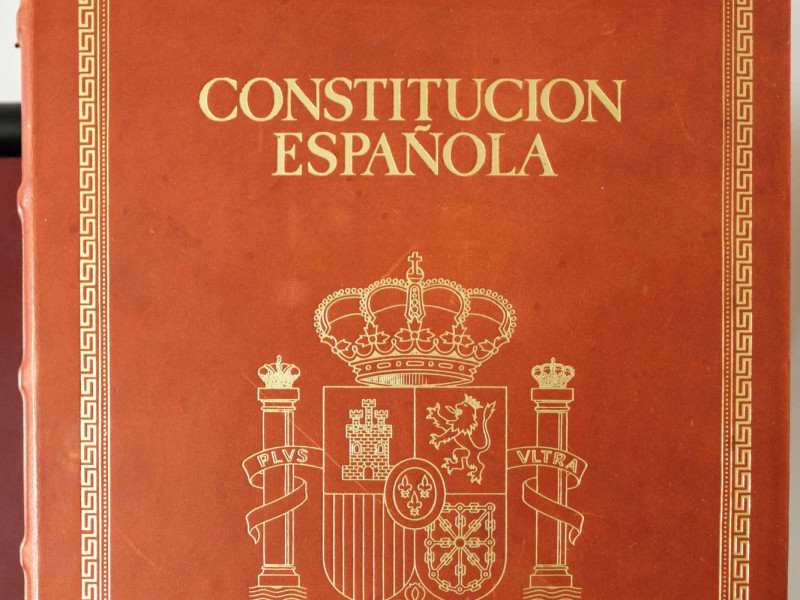

Los derechos humanos al rescate de la ciberdelincuencia

El artículo 18 de la Constitución Española protege el derecho a la intimidad personal y familiar y al secreto de las comunicaciones. Por su parte, la Ley Orgánica de Protección de Datos y Garantía de Derechos Digitales :regula el acceso y tratamiento de datos personales.

La policía necesita una autorización judicial para poder utilizar los troyanos. El tiempo para conseguir esa autorización varía según la importancia del caso. Si el caso afecta la seguridad nacional, el trámite puede durar horas o incluso minutos, pero si el caso es más desconocido, el trámite puede ser lo suficientemente largo para complicar en exceso la operación y de esta manera dar un paso atrás contra los “hackers”

Constitución Española