Saltan las alarmas por el peligro que ocultan unas bolsas que están apareciendo abandonadas en la calle

Por desgracia, los ciberestafadores nunca descansan, y esta es la nueva manera que han encontrado de robar datos privados

Bolsa tirada en la calle

Publicado el - Actualizado

3 min lectura

Cada día que nos despertamos, seamos o no conscientes, la tecnología avanza. Y con ella, las amenazas en la red. Ante la suculenta -y delictiva- recompensa de hacerse con los datos personales o bancarios de una tercera persona, los ciberdelincuentes se empeñan en sofisticar sus técnicas de estafa online.

Hasta hace no mucho, creíamos que la totalidad de las amenazas web se ceñían a los métodos tradicionales, si así se pueden llamar, de ataques virtuales. Véase el 'phishing', el 'ransomware' o la ingeniería social. Sin embargo, los ciberdelitos, por paradójico que parezca, han rebasado las pantallas para llegar a las calles.

si ves una bolsa en suelo con un código qr, sospecha

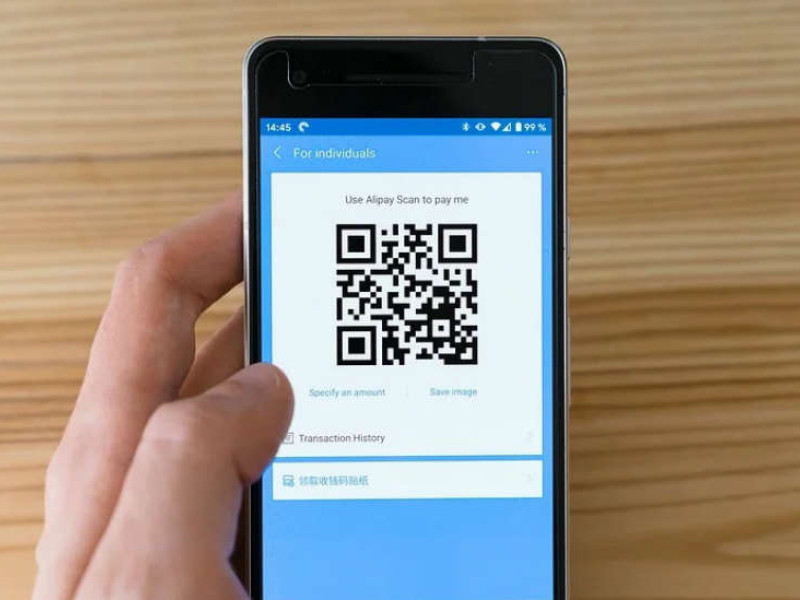

Estas últimas semanas no han sido ni una ni dos las personas que se han topado con bolsas, tiradas en el suelo, que contienen un documento impreso con un código QR. Se trata, directamente, de una estafa.

De hecho, la Guardia Civil, a través de sus redes sociales, ha alertado en general sobre la peligrosidad de los códigos QR.

Dado que el de las bolsas no es el único método que emplean los delincuentes para tratar de robar datos. En los últimos tiempos, se han registrado paquetes sospechosos entregados en hogares con códigos QR maliciosos, así como hackers que han conseguido trastocar las cartas y los menús, en formato QR, de los restaurantes.

¿de qué manera un código qr puede ser malicioso?

Los delincuentes cibernéticos han encontrado la forma de utilizar los códigos QR para cometer fraudes y otros delitos informáticos. Estas son algunas de las principales amenazas:

- Phishing QR (Quishing): Al acceder al link que muestra el QR, los usuarios son redirigidos a sitios web falsificados que tienen por objetivo robar credenciales, información bancaria o datos personales.

- Malware: Cuidado con lo que descargamos. En este caso, el QR puede mandarnos instalar en nuestro dispositivo archivos maliciosos.

- Modificación de códigos QR: Los cibercriminales pueden pegar, fisicamente, un código QR falso sobre uno verdadero en lugares públicos como, por ejemplo, restaurantes, para redirigir a los usuarios a sitios peligrosos sin que estos sospechen.

- Fraude financiero: En el caso de pagos con código QR, los estafadores pueden modificar los datos para redirigir el dinero a sus cuentas en lugar del destinatario original.

te puede interesar

un nuevo 'actor'

Durante los últimos años, ha emergido una figura tecnológica que, ahora mismo, ha cambiado el paradigma digital por completo. Se trata, seguro que lo has pensado, de la Inteligencia Artificial. Y es que, con ella, los cibercriminales pueden hacer aún más precisas sus técnicas de engaño. Uno de los método que más fuerza ha cogido en el último tiempo es la suplantación de identidad.

Gracias a la Inteligencia Artificial, los estafadores han conseguido imitar la voz y la imagen de cualquier persona sobre la que tengan un mínimo de recursos audiovisuales, como un archivo de voz o imagen. De esa manera, suplantan la identidad de una persona y la utilizan para mandar un mensaje, a menudo pidiendo dinero o datos personales, a cualquiera de sus contactos.

Suplantación de identidad.

consejos para no caer en estafas virtuales

Siempre hay que estar alerta cuando vamos a realizar operaciones 'sensibles' en cualquiera de nuestros dispositivos. Principalmente, debemos verificar que la página web en la que vamos a ingresar datos personales es segura y legítima. La mejor manera de hacerlo es comprobando la URL de la plataforma, si es sospechosa, lo mejor es abandonarla.

Mantener actualizado el 'software' de nuestros teléfonos móviles y ordenadores puede marcar la diferencia, de lo contrario, estaremos corriendo peligro. Los sistemas desactualizados tienen defensas desactualizadas, por lo tanto, los ataques que traten de derribar las barreras defensivas de estos dispositivos tendrán mayores posibilidades de éxito. Cualquier usuario debe saber que, cuando se trata de proteger información personal o sensible en el mundo digital, toda precaución es poca.